Dziurawy układ SoC WiFi obecny w wielu modelach smartfonów

6 kwietnia 2017, 07:37Gal Beniamini, pracujący w Google'owskim Project Zero, odkrył poważną lukę w układach WiFi SoC Broadcoma. Dziura występuje w kościach, które są używane we wszystkich modelach iPhone'ów od iPhone'a 4, w wielu iPadach oraz licznych androidowych smartfonach i tabletach, w tym w Google Nexus i Samsung Galaxy

Pegasus atakuje też Androida

4 kwietnia 2017, 12:34Znaleziono jeden z najbardziej zaawansowanych szkodliwych kodów atakujących Androida. To odmiana zidentyfikowanego przed ośmioma miesiącami kodu Pegasus, który na cel bierze iOS-a. Po odkryciu oryginalnego Pegasussa, który zainfekował iPhone'a jednego z dysydentów w Arabii Saudyjskiej, Google i firmy Lookout zaczęli przeszukiwać internet i trafili na trop Pegasusa dla Androida

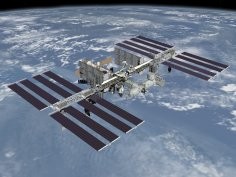

NASA będzie trenowała astronautów w wirtualnej rzeczywistości

27 marca 2017, 11:34Zanim trafią na Międzynarodową Stację Kosmiczną astronauci przechodzą intensywny trening. Dotychczas głównymi sposobami szkolenia są treningi podwodne i loty w samolocie, gdzie uzyskuje się chwilowe zmniejszenie oddziaływania grawitacji. Jednak dzięki rozwojowi techniki już wkrótce dostępne stanie się trzecia metoda szkolenia – treningi w wirtualnej rzeczywistości.

Apple na celowniku CIA

24 marca 2017, 09:53Serwis Wikileaks ujawnił kolejne tajemnice CIA. Tym razem dowiadujemy się, że Agencja przygotowała oprogramowanie atakujące nowo wyprodukowane iPhone'y oraz że co najmniej od 2008 roku infekuje łańcuch dostaw telefonów Apple'a.

Wikileaks ujawnia hakerskie poczynania CIA

8 marca 2017, 11:15Wikileaks ujawniło pierwszą część posiadanych przez siebie tajnych dokumentów CIA. W ramach serii „Vault 7” demaskatorski portal ujawnia największy wyciek dokumentów z Centralnej Agencji Wywiadowczej. Pierwsza część zawiera 8761 dokumentów i plików pochodzących z izolowanej sieci znajdującej się w Center for Cyber Intelligence w Langley

BlinkMouse – aplikacja dla osób całkowicie niesprawnych ruchowo

8 marca 2017, 06:42Dr inż. Joanna Marnik z Politechniki Rzeszowskiej stworzyła zastępującą mysz komputerową aplikację BlinkMouse. BlinkMouse pozwala na pełną obsługę komputera osobom całkowicie sparaliżowanym, które poruszają jedynie powiekami.

Sztuczna inteligencja pomaga w pisaniu dobrych tekstów

7 marca 2017, 10:54Sztuczna inteligencja kojarzy się z wieloma zastosowaniami, ale pisanie tekstów z pewnością nie jest pierwszym skojarzeniem z nią związanym. Najnowszy Word w ostatniej edycji Office'a 365 wspomagany jest opartym na sztucznej inteligencji narzędziem Editor, które ma pomóc piszącemu.

Fatalny stan zabezpieczeń menedżerów haseł

3 marca 2017, 12:23Eksperci z niemieckiego Instytutu Fraunhofera przeanalizowali 9 najpopularniejszych menedżerów haseł dla Androida i odkryli luki bezpieczeństwa w każdym z nich. Niektóre z analizowanych programów przechowywały hasła w formie otwartego tekstu lub też zawierały w kodzie źródłowym klucze, pozwalające na odszyfrowanie haseł

Przestępcy od dwóch lat włamują się na pocztę Yahoo!

3 marca 2017, 11:54Wewnętrzne śledztwo Yahoo! wykazało, że w ciągu ostatnich 2 lat cyberprzestępcy dostali się do 32 milionów kont pocztowych, wykorzystując w tym celu podrobione pliki cookie

Mówi fizyk o Twitterze, czyli jak śledzić ruch informacji w Sieci

22 lutego 2017, 11:26Raz wrzucona do Internetu informacja nie ginie, choć niektórzy czasem pewnie by tego chcieli. Jak odnaleźć pierwotnego nadawcę danej informacji? Dlaczego plotki urastają do rangi najważniejszej wiadomości dnia, a istotne dla świata newsy giną w gąszczu informacji? No i gdzie to wszystko miało swój początek? Badają to fizycy z Politechniki Warszawskiej.